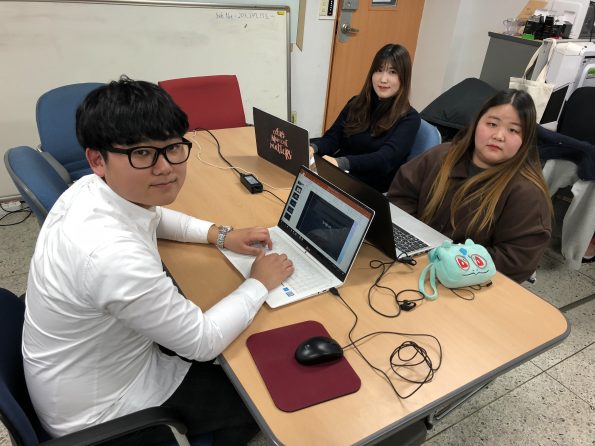

2017년 12월, 권순홍, 최서윤, 김경선 학생이 연구실에 들어와 같이 공부하게 되었습니다.

아래는 권순홍, 최서윤, 김경선 학생의 투고글입니다.

권순홍

안녕하세요.2017년 11월 상명대학교 Protocol Engineering Laboratory(PEL)에서 공부를 하게 된 컴퓨터공학과16학번 권순홍입니다.

처음 컴퓨터공학과라는 과에 들어왔을 때 보안 분야 공부를 생각하고 왔었지만, 학부과정에서는 보안쪽 분야는 잘 접할 수 없었기 때문에 보안 분야라는 새로운 분야에 대해 공부하고 싶어 연구실에 들어오게 되었습니다. 비록 지금은 보안에 대해 아는 것이 없어 많이 부족하지만 연구실 선배님들께 열심히 배우고 공부하면서 저에게 주어진 환경과 좋은 기회를 놓치지 않고 열심히 노력하겠습니다.

최서윤

안녕하세요. 2017년 11월 상명대학교 Protocol Engineering Laboratory (PEL)에서 공부하게 된 컴퓨터공학과 16학번 최서윤입니다.

우연한 기회에 들어가게 된 보안 동아리 CodeCure에서 활동하며 많은 것들을 얻었습니다. 부원들과 함께 여러 악성코드들에 대해 공부하며 발표하기도 했고, KUCIS 특강 프로그램들을 통해 정보보호 실무 교육에 참여하기도 했습니다. 하지만 제가 얻은 가치들 중 가장 중요한 것이 무엇이냐 묻는다면 저는 큰 고민 없이 ‘생각하는 습관’ 이라 답 할 것입니다.

모르는 용어를 검색 해 얻은 정의를 그냥 ‘아~’ 하고 읽어 넘기는 것이 아니라 한 문장 한 문장 곱씹어보며 그 의미를 온전히 이해하고 비판적인 자세로 고민하는 것. 그리고 나만의 생각을 이끌어내는 것. 내가 얼마나 ‘생각’을 하지 않은 채 정보를 받아들이고 있었는지를 선배님들의 가르침을 통해서야 비로소 깨달았습니다.

저에게 PEL은 늘 선배님들 개개인의 ‘생각’과 이의 상호작용을 통한 ‘집단지성’이 발휘되고 있는 곳이었고, 그래서 마냥 동경 할 수밖에 없는 곳이었습니다. 밤잠을 포기해가며 열정과 의지로 ‘진짜 공부’를 해나가고 있는 선배님들, 그리고 이 모든 것을 이끌어주시는 좋은 멘토이자 스승이신 교수님. 학부 생활 중 이러한 환경을 가질 수 있다는 행운을 얻어 너무나도 감사합니다. 동경하던 조직의 구성원이 된 만큼 이 감사한 행운에 최선을 다해 보답하는 마음으로, 열심히 생각하고 공부하며 선배님들의 발자취를 따라가겠습니다. 감사합니다!

김경선

안녕하세요. 2017년 12월부터 상명대학교 Protocol Engineering Laboratory(PEL)에서 공부를 하게 된 컴퓨터공학과 16학번 김경선 입니다.

원래 컴퓨터보안에 흥미가 있어서 컴퓨터공학과에 들어오게 되었지만, 교육과정에 제가 배우고 싶은 보안 수업이 많이 개설되어 있지 않다는 것을 알게 되었습니다. 그래서 부족한 보안 공부를 보충하기 위해서 보안동아리(Code Cure)에 들어가게 되었고, 더 심도 있는 공부하기 위해 Protocol Engineering Laboratory(PEL)에 들어오게 되었습니다.

아직은 제가 보안 공부에 있어서 많이 부족하다고 생각합니다. 그러나 앞으로 연구실에서 여러가지 활동과 공부를 하며 제 자신과 연구실에 대해 좋은 성과를 내도록 노력하겠습니다.